Công nghệ xã hội là gì?

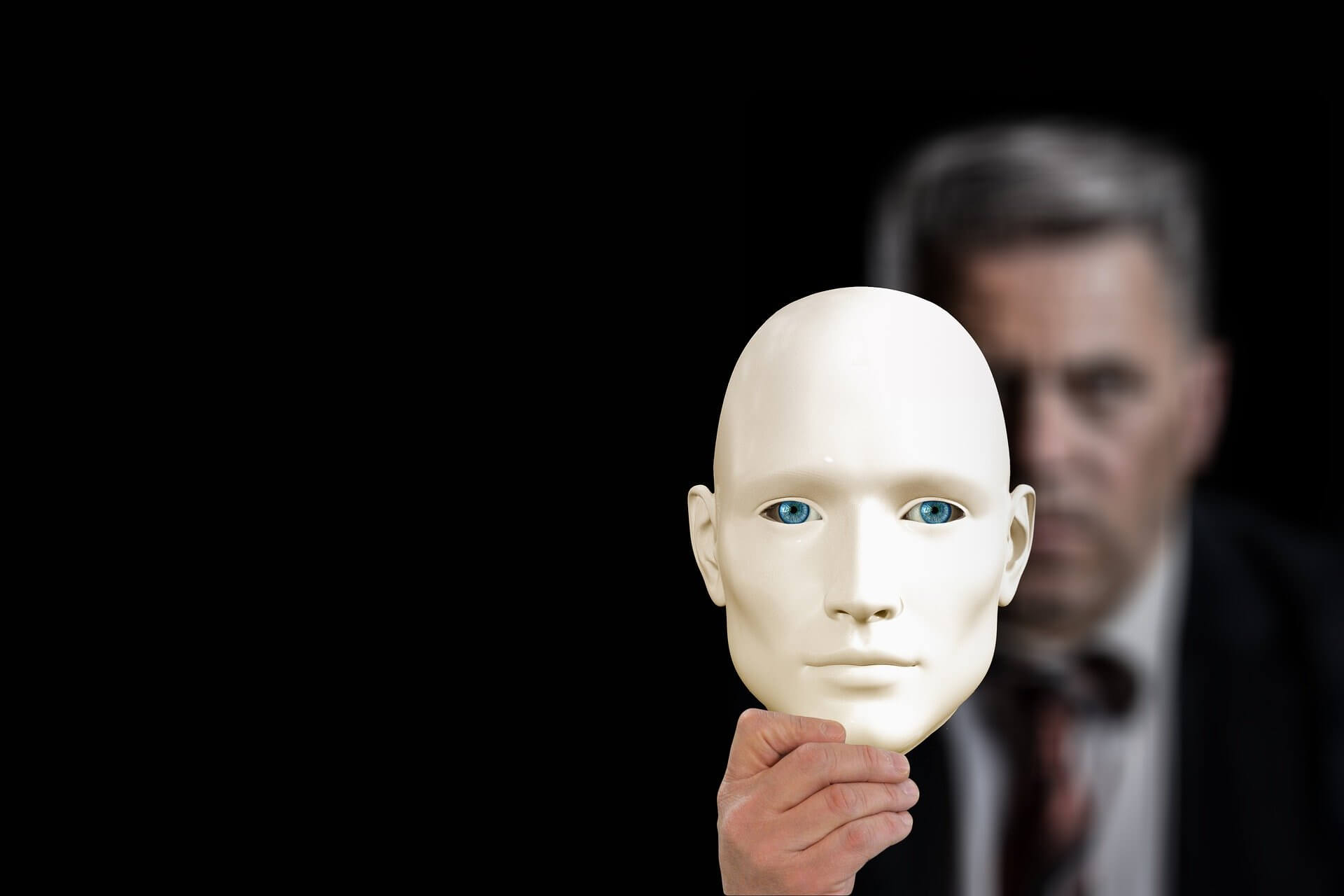

Khi nghĩ về bảo mật mạng, hầu hết chúng ta đều nghĩ đến việc bảo vệ bản thân khỏi tin tặc lợi dụng điểm yếu về công nghệ để tấn công mạng dữ liệu. Nhưng có một cách khác để xâm nhập vào các tổ chức và mạng, đó là lợi dụng điểm yếu của con người. Đây được gọi là công nghệ xã hội, bao gồm việc lừa ai đó tiết lộ thông tin hoặc cho phép truy cập vào mạng dữ liệu.

Ví dụ, kẻ xâm nhập có thể đóng giả là nhân viên bộ phận trợ giúp CNTT và yêu cầu người dùng cung cấp thông tin như tên người dùng và mật khẩu của họ. Và thật ngạc nhiên khi có nhiều người không hề suy nghĩ kỹ mà tình nguyện cung cấp những thông tin đó, đặc biệt khi nó có vẻ được yêu cầu bởi một người đại diện hợp pháp.

Nói đơn giản, công nghệ xã hội là việc sử dụng sự lừa dối để thao túng các cá nhân cho phép truy cập hoặc tiết lộ thông tin hoặc dữ liệu.

Các loại tấn công bằng công nghệ xã hội

Có nhiều loại tấn công bằng công nghệ xã hội. Vì vậy, điều quan trọng là hiểu định nghĩa về công nghệ xã hội, cũng như cách hoạt động của nó. Một khi đã hiểu được cách thức hoạt động cơ bản, việc phát hiện các cuộc tấn công bằng công nghệ xã hội sẽ dễ dàng hơn nhiều.

Nhử mồi

Nhử mồi liên quan đến việc tạo một cái bẫy, chẳng hạn như thẻ USB được nạp phần mềm độc hại. Có người tò mò muốn xem có gì trong đó nên đã đưa nó vào ổ USB, và kết quả là hệ thống bị xâm phạm. Thực tế, thẻ USB có thể phá hủy máy tính bằng cách tự nạp năng lượng từ ổ USB rồi giải phóng năng lượng đó thành một luồng điện áp mạnh – làm hỏng thiết bị mà nó được cắm vào (thẻ USB chỉ đáng giá 54 đô la).

Giả vờ

Loại tấn công này sử dụng một lý do để thu hút sự chú ý và dụ nạn nhân cung cấp thông tin. Ví dụ, một cuộc khảo sát trên internet bắt đầu có vẻ khá vô hại nhưng sau đó lại yêu cầu chi tiết tài khoản ngân hàng. Hoặc có thể có người cầm bìa kẹp hồ sơ đến nói rằng họ đang thực hiện một cuộc kiểm toán hệ thống nội bộ; tuy nhiên, họ có thể không phải là người mà họ nói và muốn đánh cắp thông tin có giá trị của bạn.

Giả mạo

Các cuộc tấn công giả mạo liên quan đến email hoặc tin nhắn văn bản giả vờ là đến từ một nguồn đáng tin cậy – yêu cầu cung cấp thông tin. Một loại phổ biến đó là email được cho là từ một ngân hàng muốn khách hàng của mình "xác nhận" thông tin bảo mật của họ và hướng họ đến một trang web giả nơi sẽ ghi lại thông tin đăng nhập của họ. "Giả mạo có chủ đích" nhắm vào một cá nhân đơn lẻ trong một công ty, gửi email được cho là đến từ một giám đốc điều hành cấp cao hơn trong công ty yêu cầu cung cấp thông tin bí mật.

Gọi điện lừa đảo và giả mạo tin nhắn

Những loại tấn công bằng công nghệ xã hội này là biến thể của giả mạo – "lừa đảo bằng giọng nói" nghĩa là chỉ cần điện thoại và yêu cầu cung cấp dữ liệu. Tội phạm có thể đóng giả là đồng nghiệp; ví dụ, giả vờ là nhân viên bộ phận trợ giúp CNTT và yêu cầu thông tin đăng nhập. Thay vào đó, giả mạo tin nhắn sử dụng tin nhắn SMS để cố gắng lấy thông tin này.

Trao đổi

Người ta nói rằng "trao đổi công bằng không phải là cướp" nhưng trong trường hợp này thì đúng là như vậy. Nhiều cuộc tấn công bằng công nghệ xã hội khiến nạn nhân tin rằng họ sẽ nhận được thứ gì đó để đổi lấy dữ liệu hoặc quyền truy cập mà họ cung cấp. "Phần mềm hù dọa" hoạt động theo cách này, hứa hẹn với người dùng máy tính về bản cập nhật để giải quyết một vấn đề bảo mật khẩn cấp trong khi thực tế, chính phần mềm hù dọa mới là mối đe dọa bảo mật độc hại.

Liên hệ gửi thư rác và xâm nhập email

Loại tấn công này bao gồm việc xâm nhập vào tài khoản email hoặc mạng xã hội của một cá nhân để giành quyền truy cập vào các liên hệ. Các liên hệ có thể được thông báo rằng cá nhân đó đã bị cướp và mất hết thẻ tín dụng, sau đó yêu cầu chuyển tiền vào một tài khoản chuyển tiền. Hoặc "người bạn" có thể chuyển tiếp một "video phải xem" có đường liên kết đến phần mềm độc hại hoặc Trojan ghi nhật ký gõ phím.

Khai thác và săn lùng

Cuối cùng, lưu ý rằng một số cuộc tấn công bằng công nghệ xã hội phát triển hơn nhiều. Hầu hết các cách tiếp cận đơn giản mà chúng tôi đã mô tả đều là một dạng "săn lùng". Về cơ bản, đó là vào, lấy thông tin và thoát ra.

Tuy nhiên, một số loại tấn công bằng công nghệ xã hội liên quan đến việc hình thành một mối quan hệ với mục tiêu để trích xuất nhiều thông tin hơn trong khoảng thời gian dài hơn. Điều này được gọi là "khai thác" và rủi ro hơn cho kẻ tấn công: khả năng chúng bị phát hiện cao hơn. Nhưng nếu sự xâm nhập của chúng thành công thì có thể cung cấp nhiều thông tin hơn nữa.

Cách tránh các cuộc tấn công bằng công nghệ xã hội

Các cuộc tấn công bằng công nghệ xã hội đặc biệt khó đối phó vì chúng được cố ý thiết kế để đánh vào các đặc điểm tự nhiên của con người, chẳng hạn như sự tò mò, sự tôn trọng người có thẩm quyền và mong muốn giúp đỡ bạn bè của một người. Có một số mẹo có thể giúp phát hiện các cuộc tấn công bằng công nghệ xã hội…

Kiểm tra nguồn

Hãy dành chút thời gian để suy nghĩ về nguồn gốc của liên lạc; đừng tin tưởng mù quáng. Bạn tình cờ thấy một thẻ USB trên bàn làm việc và không biết đó là gì? Một cuộc gọi bất ngờ nói rằng bạn được thừa kế 5 triệu đô la? Một email từ CEO của bạn yêu cầu cung cấp rất nhiều thông tin về từng nhân viên? Tất cả những điều này nghe có vẻ đáng ngờ và cần xử sự như vậy.

Không khó để kiểm tra nguồn gốc. Ví dụ, với email, hãy xem tiêu đề của email và đối chiếu với các email hợp lệ từ cùng một người gửi. Xem các đường liên kết dẫn đi đâu – dễ phát hiện các siêu liên kết giả mạo chỉ bằng cách di con trỏ chuột lên chúng (nhưng đừng nhấp vào đường liên kết!). Kiểm tra lỗi chính tả: các ngân hàng có cả một đội nhân viên có trình độ, chuyên tạo các liên lạc với khách hàng, do đó, một email có nhiều lỗi rõ ràng có thể là giả mạo.

Nếu bạn có thắc mắc, hãy truy cập trang web chính thức và liên hệ với đại diện chính thức, vì họ sẽ có thể xác nhận email/tin nhắn đó là chính thức hay giả mạo.

Họ biết những gì?

Nguồn không có thông tin mà bạn mong đợi, chẳng hạn như họ tên đầy đủ của bạn, v.v.? Nhớ rằng, nếu ngân hàng gọi điện cho bạn, họ phải có tất cả những dữ liệu đó và họ sẽ luôn hỏi những câu hỏi bảo mật trước khi cho phép bạn thực hiện các thay đổi đối với tài khoản của bạn. Nếu không, khả năng đó là email/cuộc gọi/tin nhắn giả mạo sẽ cao hơn đáng kể và bạn nên cảnh giác.

Phá vỡ vòng lặp

Công nghệ xã hội thường phụ thuộc vào cảm giác cấp bách. Những kẻ tấn công hy vọng mục tiêu của chúng sẽ không suy nghĩ quá nhiều về những gì đang xảy ra. Vì vậy, chỉ cần dành một chút thời gian để suy nghĩ là có thể ngăn chặn những cuộc tấn công này hoặc cho thấy chúng là gì – giả mạo.

Hãy gọi đến số chính thức hoặc truy cập vào URL trang web chính thức, thay vì cung cấp dữ liệu qua điện thoại hoặc nhấp vào đường liên kết. Sử dụng một phương thức giao tiếp khác để kiểm tra độ tin cậy của nguồn. Ví dụ, nếu bạn nhận được email từ một người bạn nhờ bạn chuyển tiền, hãy nhắn tin đến điện thoại di động của họ hoặc gọi điện cho họ để xác minh xem đó có thực sự là họ hay không.

Yêu cầu xuất trình giấy tờ tùy thân

Một trong những cuộc tấn công bằng công nghệ xã hội dễ nhất là vượt qua an ninh để đột nhập vào một tòa nhà bằng cách mang theo một chiếc hộp lớn hoặc một chồng tài liệu. Rốt cuộc, sẽ có người hữu ích mở cửa. Đừng mắc bẫy này. Luôn yêu cầu xuất trình giấy tờ tùy thân.

Điều tương tự cũng áp dụng cho các cách tiếp cận khác. Kiểm tra tên và số điện thoại của người gọi hoặc hỏi "Bạn muốn báo cáo với ai?" nên là phản hồi cơ bản cho các yêu cầu cung cấp thông tin. Sau đó, chỉ cần kiểm tra biểu đồ hoặc danh bạ điện thoại của tổ chức trước khi cung cấp bất kỳ thông tin riêng tư hoặc dữ liệu cá nhân nào. Nếu bạn không biết cá nhân yêu cầu thông tin và vẫn không cảm thấy thoải mái khi cung cấp thông tin, hãy nói với họ rằng bạn cần kiểm tra lại với người khác và bạn sẽ liên hệ lại với họ.

Sử dụng một bộ lọc thư rác tốt

Nếu chương trình email của bạn không lọc đủ thư rác hoặc không đánh dấu các email là đáng ngờ thì bạn có thể cần thay đổi cài đặt. Các bộ lọc thư rác tốt sử dụng nhiều loại thông tin khác nhau để xác định email nào có khả năng là thư rác. Các bộ lọc có thể phát hiện các tập tin hoặc đường liên kết đáng ngờ, có thể có danh sách đen các địa chỉ IP hoặc ID của người gửi đáng ngờ hoặc có thể phân tích nội dung của các tin nhắn để xác định tin nhắn nào có khả năng là giả mạo.

Điều này có thực tế không?

Một số cuộc tấn công bằng công nghệ xã hội hoạt động bằng cách cố gắng đánh lừa bạn không phân tích và việc bạn dành thời gian để đánh giá xem tình huống có thực tế hay không có thể giúp phát hiện nhiều cuộc tấn công. Ví dụ:

- Nếu một người bạn của bạn thực sự bị kẹt ở Trung Quốc và không có lối thoát, liệu họ sẽ gửi email hay gọi điện/nhắn tin cho bạn không?

- Có khả năng nào một hoàng tử Nigeria để lại cho bạn một triệu đô la trong di chúc không?

- Ngân hàng có gọi điện yêu cầu cung cấp chi tiết tài khoản của bạn không? Thực tế, nhiều ngân hàng sẽ lưu ý khi họ gửi email cho khách hàng hoặc nói chuyện với họ qua điện thoại. Vì vậy, hãy kiểm tra lại nếu bạn không chắc chắn.

Đừng quá vội vàng

Đặc biệt cẩn thận khi bạn cảm thấy một cảm giác cấp bách khi tham gia vào một cuộc trò chuyện. Đây là cách thông thường để các tác nhân độc hại ngăn mục tiêu của chúng suy nghĩ thấu đáo về vấn đề. Nếu bạn cảm thấy áp lực, hãy làm mọi thứ chậm lại. Giả sử bạn cần thời gian để lấy thông tin, bạn cần hỏi người quản lý, bạn không có sẵn các chi tiết phù hợp ngay lúc này – bất cứ điều gì để làm mọi thứ chậm lại và cho bản thân bạn thời gian để suy nghĩ.

Hầu hết thời gian, các kỹ sư xã hội sẽ không thử vận may nếu họ nhận ra rằng họ đã mất đi lợi thế bất ngờ.

Bảo mật các thiết bị của bạn

Việc bảo mật các thiết bị cũng rất quan trọng để một cuộc tấn công bằng công nghệ xã hội, kể cả khi nó thành công, cũng bị hạn chế về kết quả thu được. Các nguyên tắc cơ bản đều giống nhau, dù là điện thoại thông minh, mạng gia đình cơ bản hay hệ thống doanh nghiệp lớn.

- Luôn cập nhật phần mềm diệt virus và chống phần mềm độc hại. Điều này có thể giúp ngăn chặn phần mềm độc hại phát tán qua các email giả mạo tự cài đặt. Sử dụng một gói như phần mềm diệt virus của Kaspersky để bảo vệ mạng và dữ liệu của bạn.

- Thường xuyên cập nhật phần mềm và phần mềm cơ sở, đặc biệt là các bản vá bảo mật.

- Không chạy điện thoại đã bị chiếm quyền điều khiển hoặc mạng hoặc máy tính của bạn ở chế độ quản trị viên. Kể cả khi một cuộc tấn công bằng công nghệ xã hội lấy được mật khẩu của người dùng cho tài khoản "người dùng" của bạn, chúng cũng không thể cấu hình lại hệ thống của bạn hoặc cài đặt phần mềm lên đó.

- Không sử dụng cùng một mật khẩu cho nhiều tài khoản khác nhau. Nếu một cuộc tấn công bằng công nghệ xã hội lấy được mật khẩu tài khoản mạng xã hội của bạn, bạn sẽ không muốn chúng cũng có thể mở khóa tất cả các tài khoản khác của bạn.

- Đối với các tài khoản quan trọng, hãy sử dụng xác thực hai yếu tố để chỉ có mật khẩu của bạn thì không đủ để truy cập vào tài khoản. Xác thực có thể bao gồm nhận dạng giọng nói, sử dụng thiết bị bảo mật, lấy dấu vân tay hoặc mã xác nhận qua SMS.

- Nếu bạn vừa cung cấp mật khẩu của bạn cho một tài khoản và nghĩ rằng mình có thể đã "bị trúng kế", hãy đổi mật khẩu ngay lập tức.

- Luôn cập nhật thông tin về các rủi ro bảo mật mạng mới bằng cách trở thành độc giả thường xuyên của Trung tâm tài nguyên của chúng tôi. Khi đó bạn sẽ biết tất cả về các phương thức tấn công mới khi chúng xuất hiện, khiến bạn ít có khả năng trở thành nạn nhân hơn.

Nghĩ về dấu chân kỹ thuật số của bạn

Bạn cũng có thể muốn suy nghĩ một chút về dấu chân kỹ thuật số của mình. Việc chia sẻ quá nhiều thông tin cá nhân trực tuyến, chẳng hạn như qua mạng xã hội, có thể giúp kẻ tấn công. Ví dụ, nhiều ngân hàng có câu hỏi bảo mật có thể là "tên thú cưng đầu tiên của bạn" – bạn đã chia sẻ nó trên Facebook chưa? Nếu vậy, bạn có thể dễ bị tấn công! Ngoài ra, một số cuộc tấn công bằng công nghệ xã hội sẽ cố gắng giành được sự tín nhiệm bằng cách đề cập đến các sự kiện gần đây mà bạn có thể đã chia sẻ trên mạng xã hội.

Chúng tôi khuyến cáo bạn chuyển cài đặt mạng xã hội của bạn thành "chỉ bạn bè" và cẩn thận với những gì bạn chia sẻ. Bạn không cần quá nghi ngờ, chỉ cần cẩn thận.

Hãy nghĩ về những khía cạnh khác trong cuộc sống mà bạn chia sẻ trực tuyến. Ví dụ, nếu bạn có sơ yếu lý lịch trực tuyến, bạn nên cân nhắc việc biên tập lại địa chỉ, số điện thoại và ngày sinh của bạn – tất cả những thông tin này đều hữu ích cho bất cứ ai đang có kế hoạch tấn công bằng công nghệ xã hội. Trong khi một số cuộc tấn công bằng công nghệ xã hội không thu hút nạn nhân quá nhiều thì một số khác lại được chuẩn bị rất kỹ lưỡng – cung cấp cho bọn tội phạm ít thông tin hơn để làm việc.

Công nghệ xã hội rất nguy hiểm vì nó lợi dụng những tình huống hoàn toàn bình thường để phục vụ các mục đích độc hại. Tuy nhiên, bằng cách nhận thức đầy đủ về cách nó hoạt động và thực hiện các biện pháp phòng ngừa cơ bản, bạn sẽ ít có khả năng trở thành nạn nhân của công nghệ xã hội hơn.

Sản phẩm được khuyến cáo: